Le monde des arnaques sur internet (« scam » dans le jargon informatique) évolue rapidement. On voit bien sûr toujours feu monsieur Mamatou, habitant un pays de l’Afrique centrale et souhaitant par son testament vous léguer une partie de son héritage. Il suffit alors en théorie, de s’acquitter d’un acompte destiné à payer les frais bancaires pour recevoir quelques millions sur son compte en banque. Mis à part quelques politiques vaudois, les gens réalisent rapidement qu’il s’agit d’une escroquerie. Mais d'autres arnaques sont bien plus traîtres.

Nouveau type d'arnaques

Le nouveau type d'arnaque que l’on trouve aujourd’hui sur internet, plus sophistiqué et plus ciblé, est beaucoup plus difficile à déceler. Avec relativement peu de moyens et beaucoup d’astuce des escrocs peuvent aisément extorquer des fonds à des internautes peu vigilants. C’est un peu par hasard que nous sommes tombés sur l'un de ces scams, à partir d'une annonce proposant un appareil photo sur un site suisse de petites annonces. Décortiquer techniquement son fonctionnement de manière pointue nous a permis de faire des découvertes intéressantes et de mettre à jour un système éprouvé, actif dans toute l’Europe.

Schéma de l’arnaque

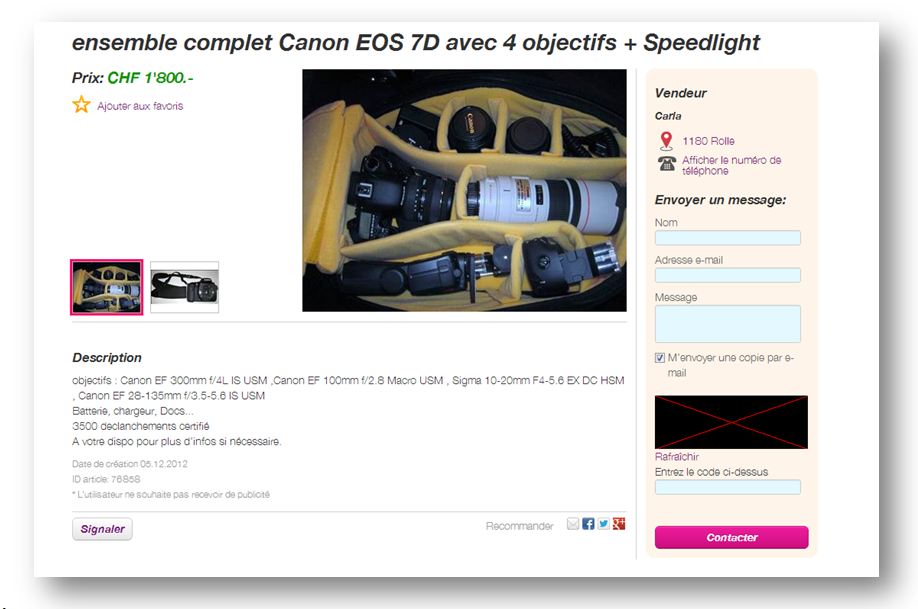

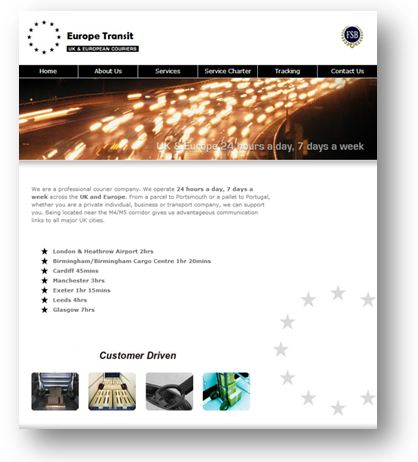

Le point de départ est une annonce pour un appareil photo sur un célèbre site de petites annonces suisses. L’offre, même très bon marché, semblait réelle. Plusieurs emails sont échangés avec le vendeur, une certaine Rebecca, sans qu’il soit question d’argent. Les échanges portent principalement sur des questions techniques. Rebecca nous explique qu’elle habite maintenant à Londres mais a vécu précédemment à Bâle. De ce fait, la garantie a été établie en Suisse et c’est là qu’elle cherche à vendre l’appareil.

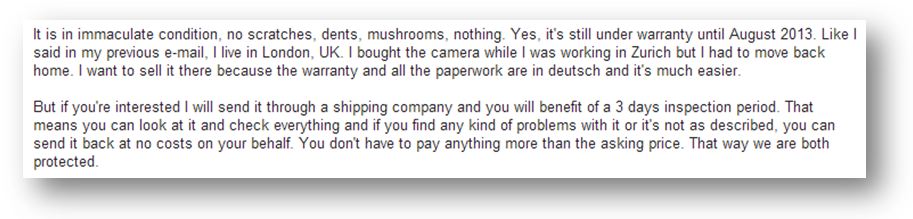

Rebecca nous propose ensuite de nous envoyer à ses frais le colis par l‘intermédiaire d’une société de transport type DHL. Nous aurons 3 jours pour examiner le matériel et dans le cas où celui-ci ne nous satisferait pas, nous aurons la possibilité de le lui renvoyer.

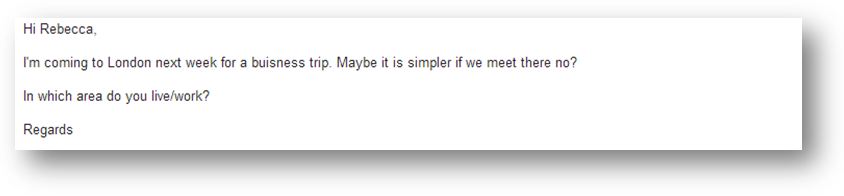

Echange de mails

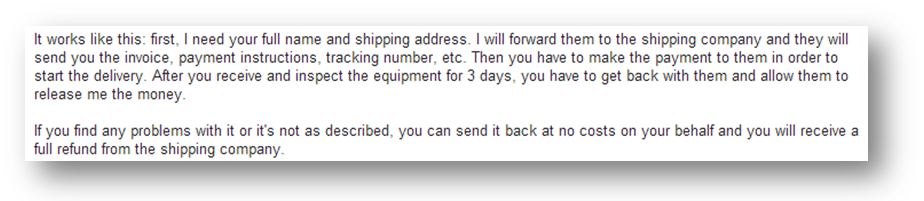

Dans le mail suivant, la méthode change quelque peu, puisqu’il faut maintenant payer la totalité du prix de vente, l’argent restant bloqué sur le compte du transporteur. Si nous décidons de garder le colis après les 3 jours, le transporteur reversera la somme à Rebecca.

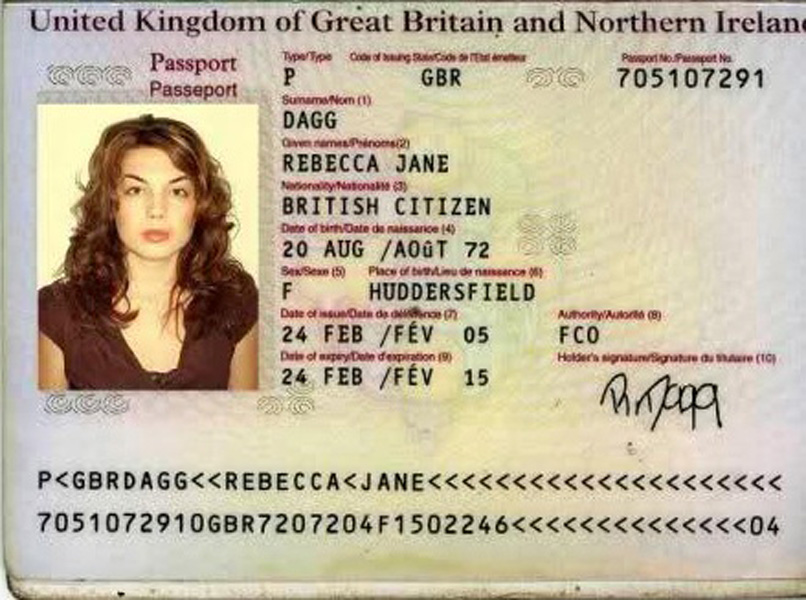

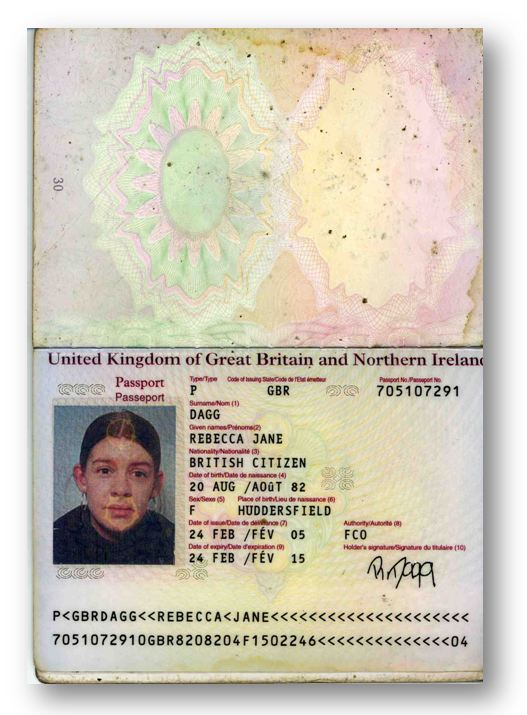

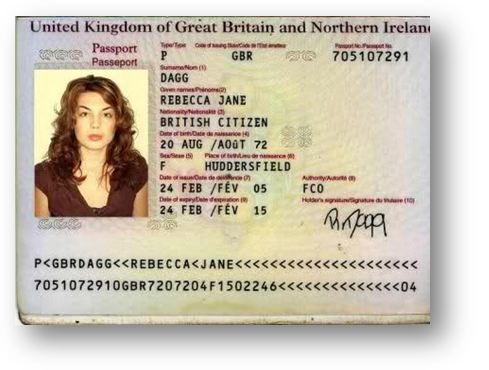

Rebecca nous envoie également une copie de son passeport pour valider son identité.

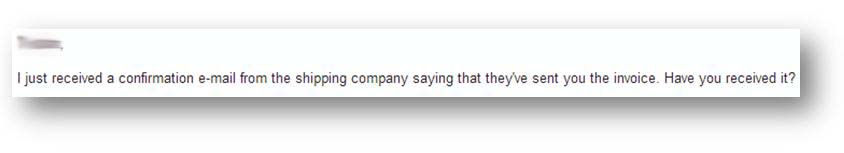

Après avoir donné notre adresse à Rebecca, nous recevons rapidement de sa part un email nous indiquant qu’elle a déposé le paquet chez le transporteur et que celui-ci devrait nous contacter.

Le rôle du "transporteur"

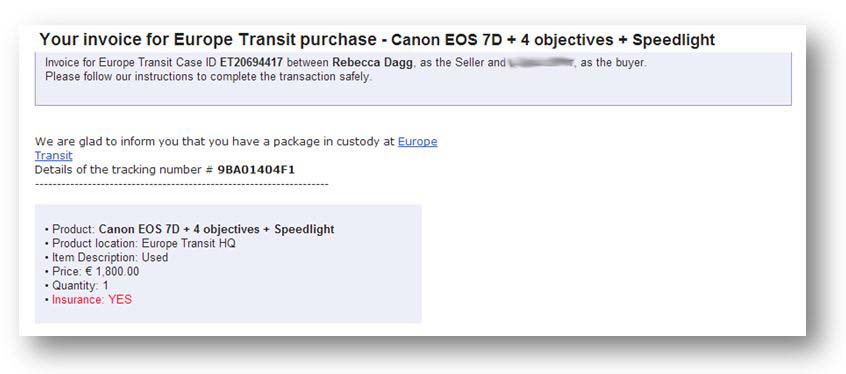

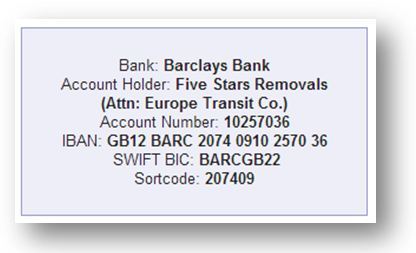

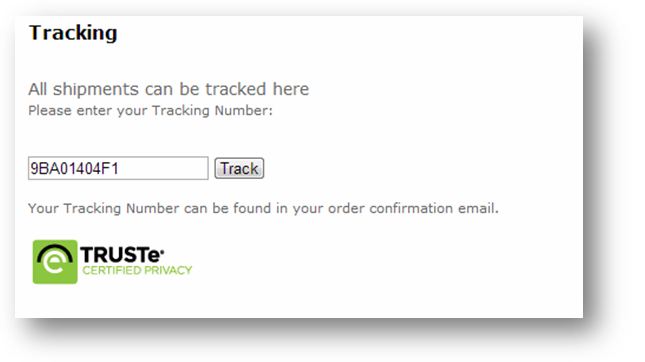

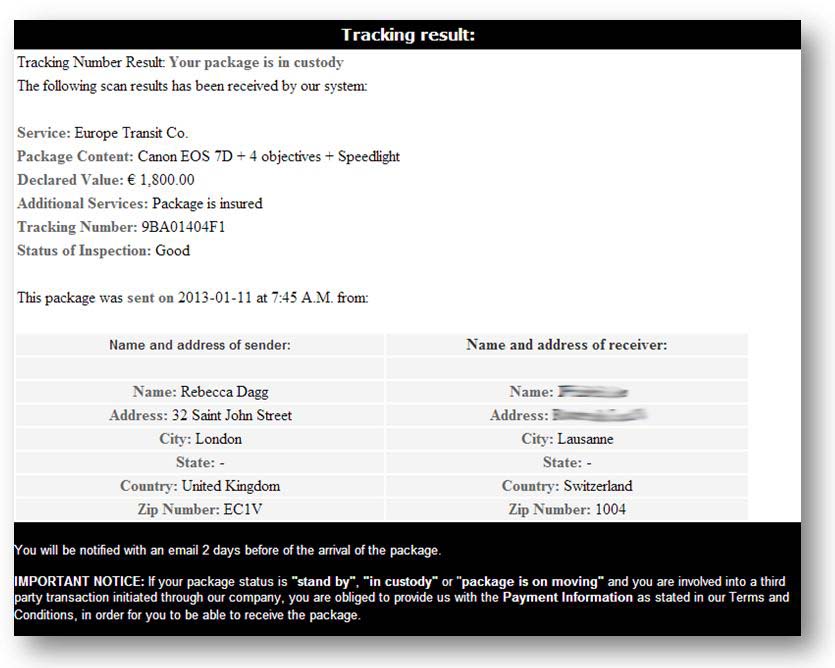

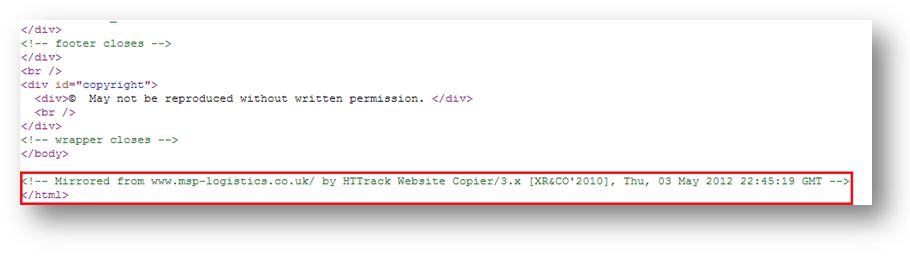

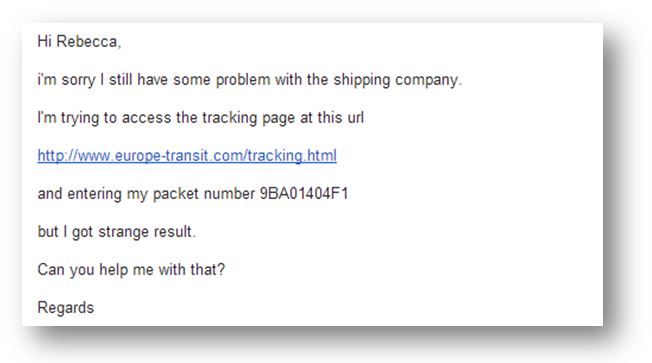

Nous recevons le même jour un mail de europe-transit.com nous informant qu’un colis est en attente chez eux. Le payement est à effectuer sur leur compte à la Barclays Bank. Dans le mail on trouve également un tracking number permettant de suivre le paquet.

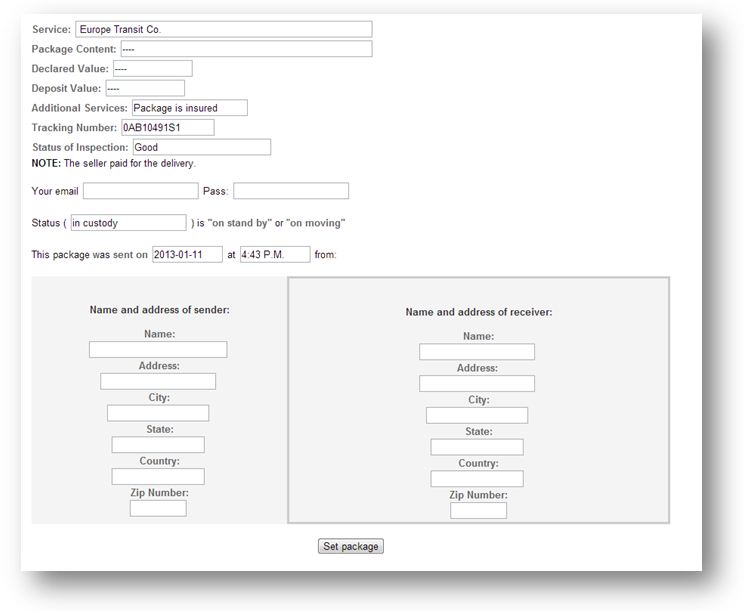

En se rendant sur le site du transporteur, on trouve bel et bien une page qui permet de suivre notre colis.

Tout semble en ordre, il ne reste plus qu’à faire le paiement….

L’envers du décor

Commençons par faire quelques recherches sur Rebecca Dagg. Les premiers résultats sont très révélateurs puisqu’ils parlent tous de scam. Rebecca n’en est donc pas à son coup d’essai ! On trouve aussi d’autres passeports à son nom avec une photo différente. A choisir, nous aurions plutôt utilisé celle-là que la première.

Bien que le mode opératoire semble correct, puisque le transporteur est garant de la transaction, nous décidons de faire quelques vérifications. Pourquoi ne pas rencontrer directement Rebecca à Londres la semaine prochaine ?

On aura essayé…

Des sites de transporteurs falsifiés

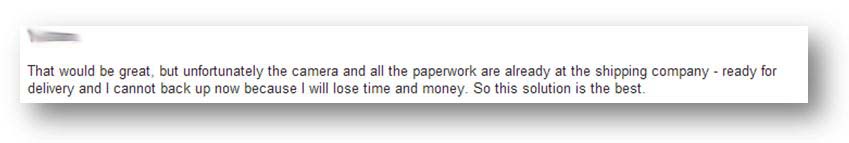

Passons au site du transporteur europe-transit.com. En analysant le code source de la page principale, on trouve un commentaire assez intéressant.

Le site a été copié à l’aide d‘un software qui, dans l’action, a ajouté sa signature. On y trouve aussi la source, c'est-à-dire le site qui a été copié. L’original ne diffère que peu d’europe-transit.com. Seul le formulaire de contact a été remplacé par le suivi des paquets. MSP fait aussi dans le transport logistique en Europe, le choix n’est donc pas anodin puisqu’il permet d’induire en erreur les personne connaissant le service original.

Les techniques des arnaqueurs

En analysant le site de manière minutieuse, nous tombons sur plusieurs pages cachées ainsi que sur une interface d’administration protégée par mot de passe. La première page permet aux arnaqueurs de créer des entrées pour de nouveaux clients/victimes. Par la suite un mail est envoyé à la victime pour l’informer qu’un colis est en attente. La victime pourra ensuite vérifier par elle-même que le transporteur existe et qu’un colis est bien enregistré à son nom.

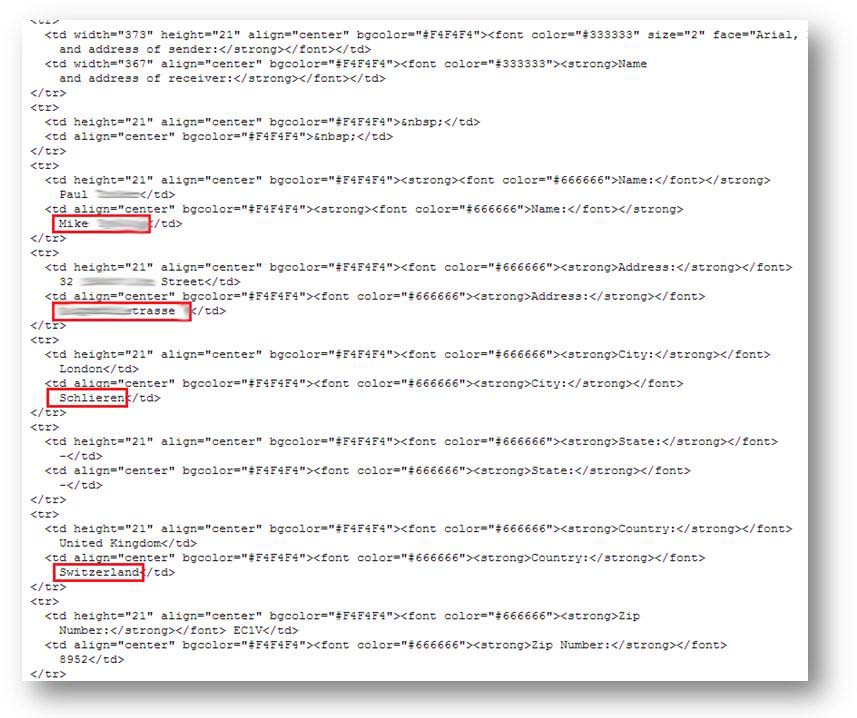

Nous trouvons également le répertoire où toutes les informations des faux colis sont stockées. Plutôt que d’utiliser une base de données, un fichier au format xml est généré pour chaque nouvelle victime.

Les informations récoltées

Dans chacun de ces fichiers se trouvent les informations saisies dans le formulaire trouvé plus haut : nom, prénom, adresse, matériel commandé, etc.

Autres sites similaires

En cherchant sur le web, nous avons trouvé en peu de temps cinq autres sites du même genre que europe-transit.com. Ils hébergent, eux aussi, un faux système de gestion de colis :

- http:// newrosslogistics.com/track.html

- http:// hauex.com

- http:// www.teratransporte.com/es/

- http:// speedinter.co.uk

- http:// straight-freight.com/es

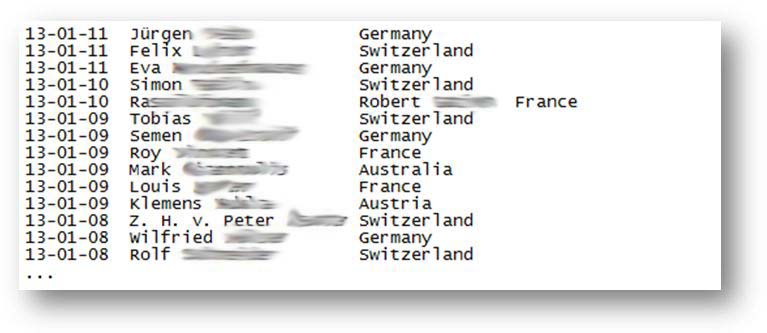

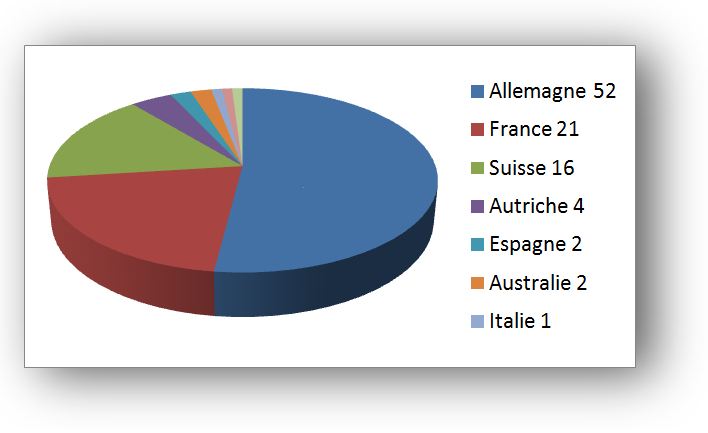

Quelques statistiques

Nous avons extrait les statistiques suivantes à partir de tous les fichiers présents sur les différents sites. Le plus ancien date du 8 novembre 2012, ce qui indique que ce scam est fonctionnel depuis cette date - ou que les anciens fichiers sont régulièrement effacés. Au total nous avons trouvé des fichiers contenant les informations valides d’environ 800 victimes. Plus de 50% des victimes sont en Allemagne, 21% en France et 16% en Suisse.

Où se trouve Rebecca?

La dernière étape consiste à essayer d’identifier la personne derrière le scam : Rebecca. Pour cela, nous avons utilisé une faille XSS présente sur le formulaire utilisé pour créer de nouveaux colis. Une fois en place, nous avons renvoyé un mail à Rebecca pour l’inciter à visiter la page en question.

Le script injecté a été exécuté lorsque Rebecca est allée sur la page en question. Il a permis de récupérer son adresse IP ainsi que ses cookies définis pour europe-transit.com. Ceux-ci auraient pu être utilisés pour accéder à la partie authentifiée du site. « Auraient », car malheureusement ces cookies avait été configurés avec le flag « httpOnly » qui restreint leur utilisation et ne permet pas à des scripts d’y accéder. A noter que ce flag, dont l’importance est souvent sous-évaluée, est rarement présent dans les différents audits que nous effectuons.

Nous avons pu néanmoins récupérer l’adresse IP de Rebecca qui, après géo-localisation, se trouve bien en Angleterre.

Après investigation, l’adresse IP est celle d’une machine d’entreprise qui a sûrement été compromise par les scameurs.

Conclusion

Notre enquête s’est arrêtée là. Elle montre les rouages d'un type d’arnaque en augmentation, qui peut piéger non seulement l’acheteur direct des « produits » proposés, mais aussi les entreprises dont l’infrastructure informatique insuffisamment protégée pourrait être exploitée par des auteurs d'escroqueries.

Version anglaise de cet article ici.